Ни одна женщина не поймет что не так с этой картинкой

«Что не так с этой картинкой?» Детская загадка заставила взрослых в Фейсбуке понервничать

Пользовательница Фейсбука Янина Цыбульская выложила в Фейсбук иллюстрацию из детской книги. Детям необходимо объяснить, что не так на этой картинке и что необходимо исправить. Однако фотография вызвала настоящий бум среди взрослых.

Ответ предполагает следующее: члены семьи занимаются «не своими» делами — папа вяжет, девочка забивает гвоздь и тд.

Пользователи нашли не только социальные проблемы, но и логические. Вот некоторые комментарии пользователей:

Начнём с того, что на картинке отсутствует гравитация.

Папа двумя спицами вяжет носок! Там минимум 4 надо.

Кто видит стену, в которую девочка шуруп забивает??

Норм семья — одна бабушка адекватная, советуется с медведем, не пора ли подкрепиться…

У мальчика, как это правильно сказать, в подмышечной зоне притаилась Нарния….шкаф появляется только под его рукой. Это многое должно прояснить.

Я присмотрелась и поняла, что как бы папа ни вязал, он вяжет не в ту сторону! Рабочая нить должна быть влево, а она идет вправо.

О, пошла волна в народ. Особо продвинутые даже о сексизме пишут.

Как профессиональный сексолог и культуролог скажу. Тут у всех всё хорошо. И всех можно спокойно менять местами как угодно. Только девочке освоение нового немного сложно даётся. Но она справится.

Так [чёрт возьми], а почему все в тапках, а мальчик в уличных кедах?

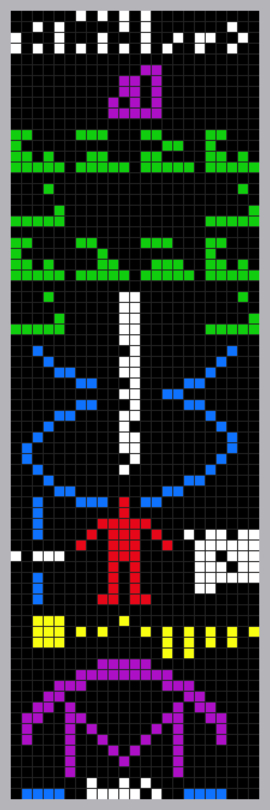

Скинули как-то коллеги непонятную груду текста. Так и не понял что это

А она оказалась не простой. Обычно, я не обращаю на такое внимание, но в этот сразу нашёл некоторые закономерности:

Первое. Вершина айсберга Почему текст не бред: Буквы расставлены не хаотично, а в некотором порядке, причём не все, а только “А” и “D” D повторяется с определённой периодичностью, которая не могла возникнуть случайно. Это меня заинтересовало, но я не смог сходу вспомнить ни одного подобного шифра. Это не связано с моей работой(анализ FASTA) и не является элементарным шифром вроде Шифра Цезаря, ROT32, шифра Виженера. И поэтому было решено копать. Известно лишь то, что шифрование работает в обе стороны и поэтому теоретически можно восстановить исходный текст.

Второе. Подножье айсберга:

Первое, что приходит в голову, зная, что “D” единственная одиночная буква, которая повторяется, нетрудно предположить, что “D” разделяет элементы текста аки пробелы. Довольно интересная картина будет при разделении текста после каждого DA. Каждая строка содержит, ЕМНИП: 44, 33, 66, 66, 66, 66, 66, 66, 33, 33, 65 символов. Выглядит красиво, но это мне ничего не дало. Вряд ли тут есть какая-то сильная зацепка или высший замысел. Так что на OEIS.org* искать последовательность не имеет смысла

Некоторые элементы выделяются своей необычностью: Mg, Ng, DI, w и так далее. Беглый гуглёж показал следующий сайт: https://elwo.ru/smd.html

Есть что-то общее(хахаха). Но связь абсолютно надуманная, а потому вероятность успеха (разгадки текста) около нуля.

Однако, нельзя сказать, что разбиение было бессмысленно. Как не трудно увидеть, текст прекрасно разбивается на отдельные элементы, многие из которых повторяются.

AAAA0 AAAA2 AAAA3 AAAADc AAAADI AAAADM AAAADQ AAAADU AAAADY AAAAM AAAAMg AAAAMQ AAAAMw AAAAN AAAANg AAAANQ AAAANw AAAAOQ AAAAw AAAAy AAAAYQ AAAAz AAAAZg AAABj AAABk AAABl AAABm AAADA AAADDA AAADE AAADg AAADI AAADU AAADY AAAGU AAAGY

36. из них 3 не оканчиваются на буквы (AAAA0 AAAA2 AAAA3). Если считать, что это какие-то цифры или спец символы, то всего будет 33 уникальных элемента. Логично было предположить, что каждый уникальный элемент можно заменить русской буквой. Для этого есть частотный анализ:

Мороз и солнце; день чудесный!

Еще ты дремлешь, друг прелестный —

Пора, красавица, проснись:

Открой сомкнуты

Дальнейшие размышления привели к совершенно неожиданной идее перевести AAAA0 и подобные в Hex. А затем разноцветную полоску перевести в Картинку. Сначала Excel даже что-то разумное сделал:

Но уже дальше был облом. Прошло пару часов и я решил признать, что достиг уровня своей некомпетентности: ни гугл, ни смекалка не помогли найти ответы. Почему сразу не спросил коллегу? Для начала, это скучно, а во-вторых хотелось узнать как далеко мне удастся приблизиться к правильному решению, если кто-то знающий отгадает задумку, и тем самым популяризирует криптографию, хаха.

*Сайт, узнающий закономерность, по которой действует целочисленная последовательность, если таковой есть в базе.

** Посла́ние Ареси́бо[1] — это радиосигнал, который был послан 16 ноября 1974 года из обсерватории Аресибо (Пуэрто-Рико) в направлении шарового звёздного скопления М13, находящегося на расстоянии 25 000 световых лет в созвездии Геркулеса. Сообщение длилось 169 секунд, длина волны — 12,6 см[2]. Это было сделано в честь открытия мощного радиотелескопа[2].

Само сообщение было составлено Фрэнком Дрейком и Карлом Саганом[3]. Его длина — 1679 цифр. 1679 — число полупростое, то есть является произведением двух простых чисел 23 и 73, и поэтому сообщение можно расположить в виде прямоугольника только двумя способами. При правильном расположении сообщения плотность чисел непостоянна (система упорядочена), при неправильном — плотность чисел почти постоянна (система хаотична). Учитывая тот факт, что количество информации определяется степенью упорядоченности системы, можно сказать, что вероятность того, что первый вариант содержит информацию, на порядок выше того, что информация содержится во втором варианте. Исходя из этих соображений, предполагается, что получатель правильно выберет ширину и высоту прямоугольника.

Оставляю исходный текст для тех, кто не узнал шифр, но хочет поэкспериментировать:

https://pastebin.com/Na3YV6yj

Бестолковые вопросы

1.3K постов 2.8K подписчиков

Правила сообщества

1. Имея вопрос его не задать.

2. Имея ответ его не написать.

3. Нарушать правила Пикабу.

4. Заниматься откровенной рекламой.

Все остальное приветствуется.

“А” и “D” D повторяется с определённой периодичностью, которая не могла возникнуть случайно “

Нихрена себе научный метод. Вы гипотезу выдали как аксиому.

Вот так просто с помощью буханки и скотча вы можете легко превратить RSA ключ для сервака в картинку с человечком.

Где мои глаза,зачем я это читал?

Римские додэкаэдры?

И почему-то сразу вспомнился другой пост, в котором описывались древнегреческие способы наматывания верёвочек и ленточек:

12 уникальных граней и 20 таких же уникальных углов?!

Все “игрушки” разных размеров?

Да это же додекаэдр “Энея”!

Гибрид шифровальной кости, диска Энея и линейки Энея!

Вот здесь про них подробно:

Как?! Как дремучим древним римлянам удавалось скрывать этот секрет до сих?!

PS: Пригласите кто-нибудь сюда армейского шифровальщика. Может окажется, что им это давно уже преподавали на первых уроках?

PPS: Также, интересно узнать места находок додекаэдров и сопровождающие их предметы. И, конечно, важно существование додекаэдров-двойников. Находили ли их? Находили ли в одном месте?

Немножко про современное шифрование

История криптографии: от стеганографии до сложных алгоритмов. Часть 3

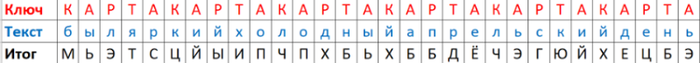

Из прошлой части мы выяснили, что полиалфавитный шифр – это последовательность многих моноалфавитных шифров. И одним из наиболее известных полиалфавитов является шифр Виженера. В нём для зашифровывания текста используется какое-либо слово (фраза, текст), и стойкость итогового сообщения зависит исключительно от длины ключа. Приведём пример использования этого шифра:

В качестве примера возьмём кодовое слово – КАРТА, а текст:

Был яркий холодный апрельский день.

Первым делом необходимо убрать все пунктуационные знаки и пробелы в предложении, после удаления должен получиться такой текст:

После, к каждой букве текста мы сопоставляем каждую букву нашего ключа:

Сам шифротекст мы получаем путём поочерёдной замены каждой буквы в тексте. Буква «К» является двенадцатой по счёту в алфавите, и под ней находящаяся буква «Б» является второй буквой по счёту. Зашифрованный символ – номер буквы их суммы (12+2=14, буква «М» – четырнадцатая по счёту).

И после всех действий из данного текста мы получаем полностью нечитабельный текст, который к тому же не поддаётся привычному частотному анализу и не очень лёгок во взломе.

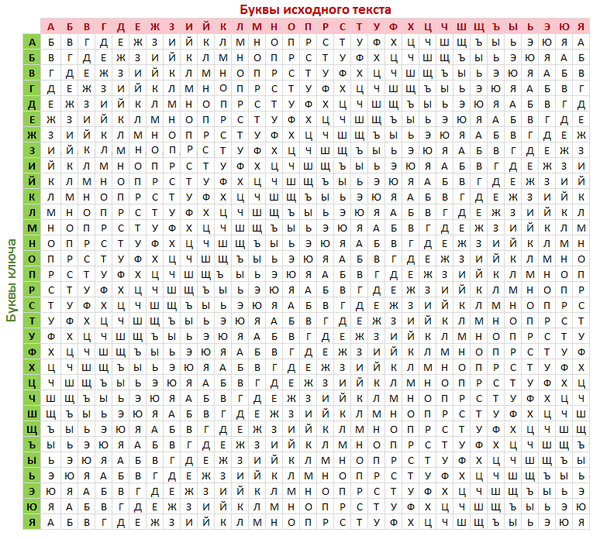

Для удобства можно использовать квадрат Виженера, где показаны все варианты смещения.

К сожалению, такой способ оказался не очень удобным для криптографов, несмотря на поразительную стойкость для того времени, ведь главный недостаток такого способа – это критично медленная скорость шифровки и дешифровки сообщений.

Всё это привело к тому, что криптоаналитики начали искать некий компромисс, между стойкостью шифра и его простотой в использовании.

Для военной связи требовались скорость и простота, а в дипломатических учреждениях ежедневно отправляли и получали сотни сообщений, поэтому время имело существенное значение.

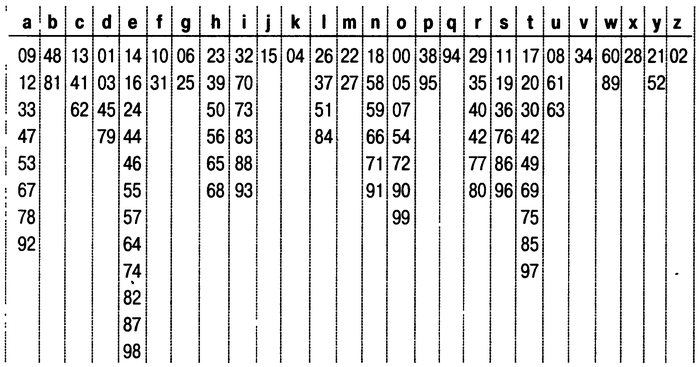

Именно этот шифр и стал тем компромиссом между стойкостью и простотой. Основной идеей омофонического шифра было использование нескольких символов (цифр, иероглифов) для одной буквы, чтобы не допустить нахождения самого частовстречающегося символа и проведения дальнейшего анализа текста. К примеру частота появлений буквы «О» в русском тексте составляется 9-11%, а это значит, что для этой буквы будет около 9-11 разных символов.

В итогом сообщении, нам необходимо добиться равного распределения всех символов, чтобы они имели одинаковую частоту появлений в тексте (примерно 1-2%)

Вариант использования омофонического шифра:

Необходимо зашифровать слово АНАНАС, в этом слове есть несколько повторяющихся букв, и будет показан принцип поочерёдной замены. Для этого воспользуемся таблицей сверху, где первая строчка показывает частоту появлений буквы в обычном тексте, и ниже приведены варианты её замены. Чем чаще встречается буква, тем больше вариаций необходимо.

125 (А) 336 (Н) 854 (А) 905 (Н) 981 (А) 291 (С)

Каждый раз, когда начинает повторяться буква, необходимо брать следующее значение из таблицы. После всех преобразований получился набор чисел, который не имеет одинаковых значений:

125 336 854 905 981 291

Однако, если этот шифр и скрывает частоту появлений букв, то он не скрывает особенности языка. Каждая буква в тексте связана определённым образом с другими буквами, например в английском языке после «Q» всегда идёт «U» (кроме названий объектов, имён и т.д.), и по такой цепочке можно постепенно начать расшифровывать весь текст.

Хотя омофонический шифр можно взломать, но он гораздо более надежен, чем простой одноалфавитный шифр.

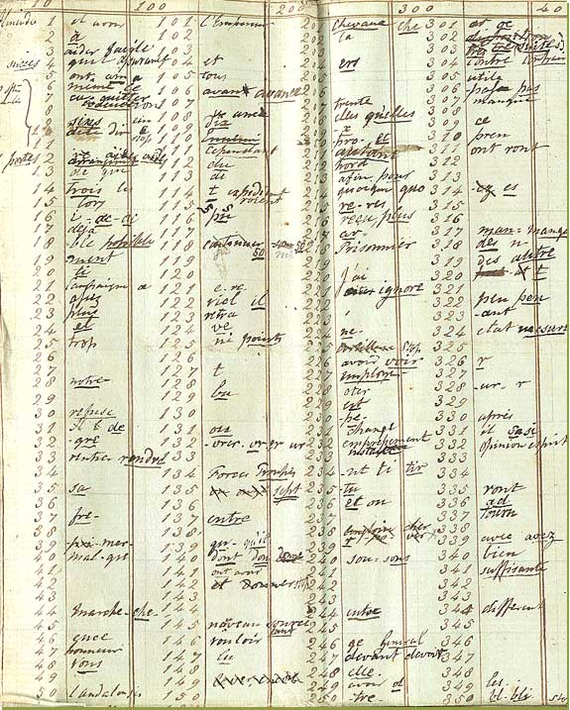

Антуан и Бонавентур Россиньоли – выдающиеся французские криптографы, служившие Людовику XIII и Людовику XIV, и авторы «Великого шифра» – одного из самых сложных для дешифровки и криптоанализа шифра, со множеством “ловушек”. «Великий шифр» использовался исключительно для передачи самых секретных сообщений, планов, замыслов и многих других политических деталей.

К сожалению, после смерти авторов, такой шифр перестал использоваться, так как все сведения для расшифровки были утеряны, но его надёжность и стойкость смогла противостоять усилиям всех криптографов и криптоаналитиков ещё два столетия. За основу шифра Антуан и Бонавентур взяли омофонический шифр, но вместо 10-20 вариантов, Россиньоли использовали тысячи чисел, многие из которых были “ловушками” или пустышками. Только 587 чисел были уникальными и несли какую-либо информацию.

Однако абсолютная устойчивость не могла сохраняться долгое время, и уже в конце XIX века, выдающемуся французскому криптографу Этьену Базери за три года удалось взломать и прочесть содержимое «Великого шифра». Кроме этого, ему удалось узнать реальную историю человека в железной маске, настолько скрытую тайну, которая завораживала многих людей и вдохновляла поэтов, таких как Гюго и Дюма. И легенда, к которой было снято множество фильмов.

История криптографии: от стеганографии до сложных алгоритмов. Часть 2

Из прошлой части мы знаем, что шифр простой замены (моноалфавитный) очень ненадёжен, так как при его криптоанализе несложно найти самые частовстречающиеся буквы и вернуть сообщение в исходного состояние. Это привело к тому, что после нахождения такой уязвимости люди ещё долгое время не смогли найти достойную альтернативу такому шифру. Впоследствии различные математики вместо создания нового шифра начали укреплять старый. Делали они несколькими способами:

Совершать ошибки. Самый простой вариант укрепления шифра – написать его содержимое неправильно, тогда его анализ усложняется в зависимости от степени ошибочного написания слов;

Использовать пустые знаки. Заменить каждую букву алфавита на случайные числа от 1 до 99. При таком способе 66 (73 при латинском алфавите ) из 99 чисел являются пустыми и не несут в себе никакого смысла. В зашифрованном тексте такие “пустышки” могут находиться в любых местах и при этом не искажают информацию сообщения;

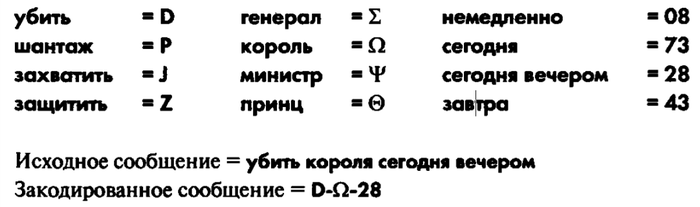

Использовать кодовые символы. Суть метода заключается в присвоении какому-либо символу определённого значения (слово).

Пример использования кодовых символов:

Серьёзный прорыв в криптографии

Очень значимым прорывом в криптографии после Аль-Кинди сделал итальянский учёный – Леон Баттиста Альберти. В своей работе «Трактат о шифрах» он ввёл определение полиалфавитного шифра, на основе которого другие учёные создавали свои шифры. Основная идея полиалфавитного шифра – это использование нескольких шифров простой замены поочерёдно. Для примера возьмём слово «Информация» и два произвольных шифра. Представим для начала в виде картинки для большего понимания происходящего:

Итак, из слова «Информация» мы получили:

Используя способ, который только что был показан, можно намного усложнить задачу криптоаналитикам в дешифровке таких сообщений. Чем больше используется таких уникальных шифров в тексте, тем более сложным в разгадке он становится. В идеале можно достичь абсолютной устойчивости, если количество символов будет совпадать с количеством шифров. То есть на 100/1000/5000 символов текста будет 100/1000/5000 уникальных шифров, но к сожалению, добиться такого результата достаточно сложно, особенно в длинных письмах.

Самое устойчивое то сообщение, где для шифрования каждого символа использовался уникальный шифр.

Хотя значительный вклад в создание нового шифра внесли такие математики как Альберти, Тритемий, но он более известен как шифр Виженера, так как именно этот учёный довёл идею до конечного вида. Стойкость шифра Виженера состоит в том, что для зашифровывания сообщения в нем используются не один, а 26 различных шифроалфавитов. Более детально шифр будет разобран в следующей части.

История проигнорировала важный факт и назвала шифр именем Виженера, несмотря на то, что он ничего не сделал для его создания.

Во время Первой мировой войны, в 1917 году, перехват и дешифровка такой значимой телеграммы сыграли важную роль в дальнейшем развитии войны. В то же время в планы Германии не входило участие США в войне на стороне Антанты.

В телеграмме Циммермана Германия предлагала финансовую поддержку Мексике, если та начнёт наступление на Америку. Планировалось, что США будут заняты в этот момент войной с соседом и не будут ввязываться в войну в Европе, и в случае успеха Мексики, та получила бы утраченные ею территории.

Расшифровка этой телеграммы является одной из важнейших расшифровок в истории, которая значительно изменила дальнейший ход войны.

История криптографии: от стеганографии до сложных алгоритмов. Часть 1

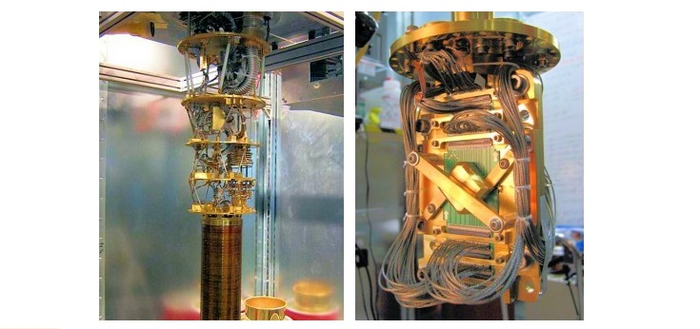

Современное шифрование применяется практически во всех отраслях и ежеминутно нас окружает: в банковских транзакциях, при обмене сообщениями, отправке писем, во многих мессенджарах и интернет-протоколах. И в этой серии статей, посвящённой истории криптографии будет рассмотрен её прогресс от примитивных задумок до сложных установок вроде Энигмы или Лоренца.

С чего всё начиналось?

С момента появления письменности для человечества появилась новая задача – защитить любым образом её содержимое от посторонних людей и нежеланных лиц. За долгую историю криптографии было создано, улучшено и взломано большое количество разнообразных и очень хитрых шифров. Из-за неустойчивости некоторых из них было проиграно много битв и даже войн.

Для начала введём два термина, для полного понимания содержимого статьи:

Стеганография – наука, о способе тайной передачи сообщения, т.е. исходный текст остаётся неизменным, а прячется само письмо или его содержимое. (например письмо, написанное невидимыми чернилами).

В разных государствах практиковался разный метод сокрытия сообщения, например в древнем Китае практиковался такой метод:

Для начала писалось какое-либо сообщение на тонком куске шёлковой ткани, которая затем сворачивалась в крохотный шарик и покрывалась воском. После этот восковой шарик проглатывался и даже при тщательном досмотре было невозможным найти сообщение с текстом.

Другим, более современным вариантом вариантом использования стеганографии являются микроточки, – способ, которым пользовалась Германия во время Второй мировой войны. Микроточки – изображения, которые были уменьшены и сжаты до размеров типографской точки, которые приклеивались к письмам, а именно на место расположения обычных точек, были практически незаметными.

Криптография – наука о способе безопасного общения и обмена информации в присутствии третьих сторон.

Симметричное шифрование – способ шифрования, где для шифрования и расшифровывания какой-либо информации используется один и тот же ключ. Был незаменимым типом шифрования информации до прихода асимметричного, в 70-х годах XX века.

Все шифры до середины XX века назывались симметричными и были незаменимы (до компьютеризации).

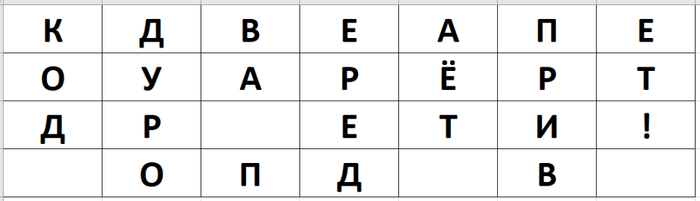

Самым примитивным и простым способом шифрования, с использованием симметричного шифра — это таблица со столбцами.

Пример такого способа (читать сверху вниз):

После занесения текста в таблицу мы получаем сообщение такого содержания:

КДВЕАПЕОУАРЁРТДР ЕТИ! ОПД В

Для его расшифровки нам надо знать лишь число столбцов, в нашем случае это число 7. Конечно, такой способ очень легко взломать самым простым перебором вариантов. Поэтому этот метод долго не продержался и люди начали улучшать его разными способами, например вместо количества столбцов стали использовать слова и менять каждую букву в слове относительно буквы ключа – и этот способ назвали полиалфавитным шифром, в часности шифром Виженера (который, к слову был ошибочно приписан ему, в действительности им пользовались задолго до Виженера).

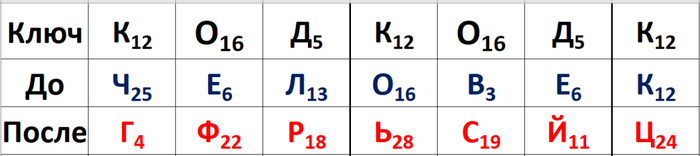

Индекс возле каждой буквы — номер её расположения в алфавите. Для получения шифротекста нам необходимо сложить номер буквы ключа с номером буквы текста. Например буква получилась в результате “Ф” – 16+6=22, “Д” – 5+13=18, так как в алфавите 33 буквы, то при превышении этого числа следует начинать с начала. “Г” – 12+25-33=4.

Взлом (криптоанализ) простых шифров

Почти всё первое тысячелетие использовался только шифр простой замены букв. Он считался “невзламываемым”, ведь считалось, что он имеет миллиарды и миллиарды возможных значений для каждой буквы. Однако, арабский математик Аль-Кинди в IX веке смог найти достаточно простое и очень эффективное решение. Аль-Кинди в своих трудах описал способ дешифровки:

Один из способов прочесть зашифрованное сообщение, если мы знаем язык, на котором оно написано, — это взять другой незашифрованный текст на том же языке, размером на страницу или около того, и затем подсчитать появление в нем каждой из букв. Назовем наиболее частовстречающуюся букву «первой», букву, которая по частоте появления стоит на втором месте, назовем «вторая», букву, которая по частоте появления стоит на третьем месте, назовем «третья» и так далее, пока не будут сочтены все различные буквы в незашифрованном тексте.

Затем посмотрим на зашифрованный текст, который мы хотим прочитать,и таким же способом проведем сортировку его символов. Найдем наиболее часто встречающийся символ и заменим его «первой» буквой незашифрованного текста, второй по частоте появления символ заменим «второй» буквой^ третий по частоте появления символ заменим«третьей» буквой и так далее, пока не будут заменены все символы зашифрованного сообщения, которое мы хотим дешифровать.

Это было настоящим прорывом в области криптоанализа за время его существования. Люди не сразу смогли придумать замену такому устоявшемуся методу.

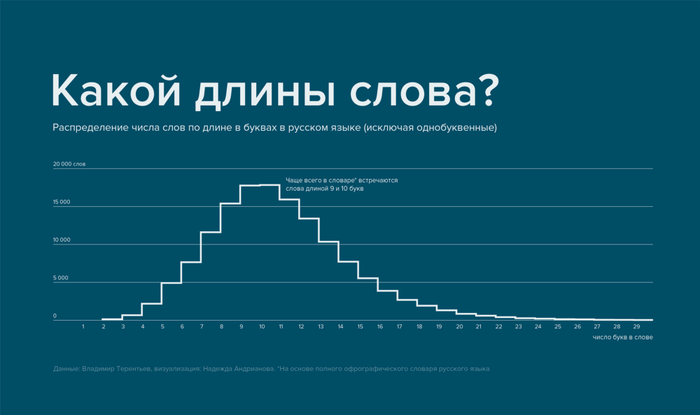

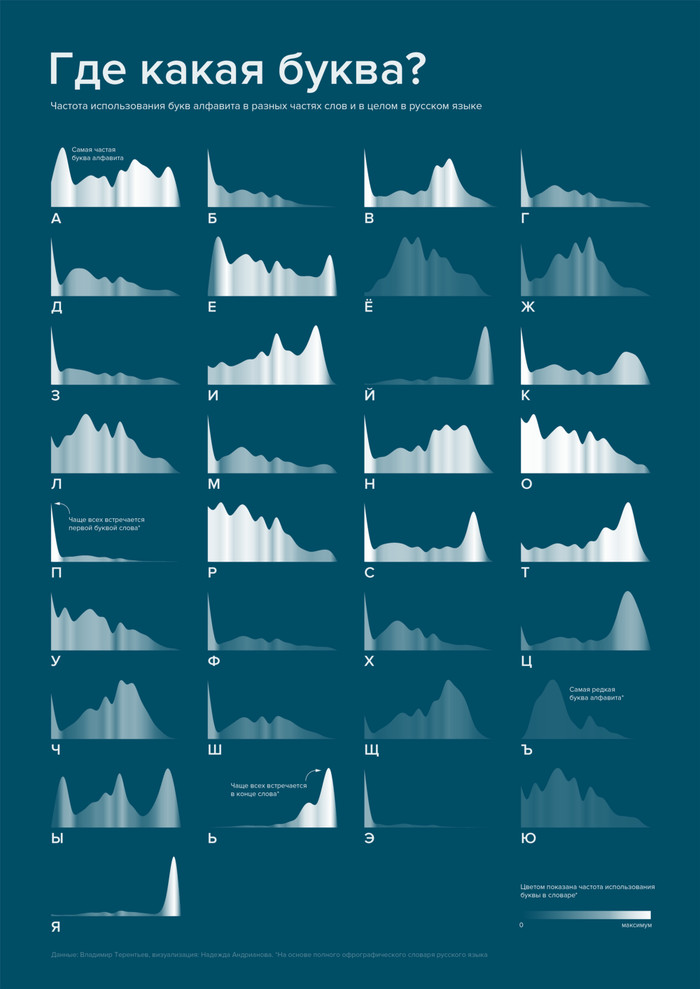

Как видно из способа Аль-Кинди, то основным методом взлома простых шифров является частотный анализ. Он представляет собой изучение частоты букв или групп букв в зашифрованном тексте. Например самой частоиспользуемой буквой в русском языке является “О”, после “Е” и “А”. Помимо поиска отдельных букв можно искать сразу их сочетание между собой:

Это самые распространённые сочетания букв, в больших объёмах текста такое правило будет работать и при простом шифровании выявить закономерность очень просто (с маленькими предложениями или небольшой группой слов будет сложнее).

Все шифры, которые используют метод простой замены букв – называются моноалфитными шифрами и именно они легли в основу полиалфавитного способа.

Пример частоты использования букв и их расположения в слове:

В конце XVI века, королева Шотландии – Мария Стюарт всё ещё оставалась претенденткой на английский престол. После неудачи и бегства с Шотландии, Мария планировала сместить с престола королеву Елизавету I. Мария Стюарт вела тайную переписку с Энтони Бабингтоном, где обсуждался план убийства королевы и освобождения из заключения. Хоть Мария и шифровала свои сообщения моноалфавитным шифром (невзламываемым на тот момент), все её сообщения были успешно дешифрованы и переданы в руки английской королевы. После обнародования её сообщений она предстала перед судом и была приговорена к смертной казни.

Старинные методы шифрования.

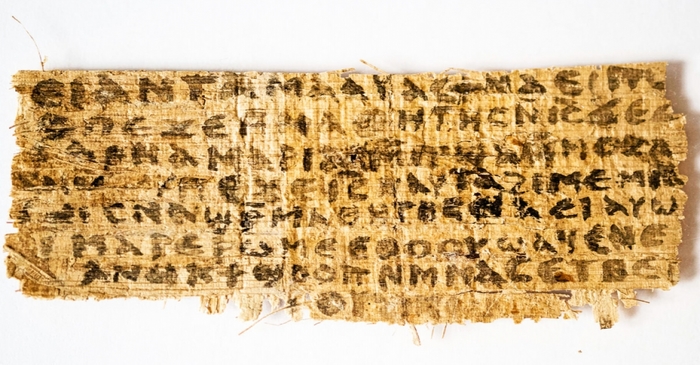

Сегодня хотелось бы рассказать о некоторых старинных методах шифровки. О том, как наши предки скрывали послания от лишних глаз.

Не считая древнеегипетских иероглифов, которые принято считать древнейшим способом криптографии (науки о методах обеспечения конфиденциальности и целостности данных), атбаш является одним из первых методов шифровки. Является простым шифром подстановки для алфавитного письма. Правило шифрования состоит в замене i-й буквы алфавита буквой с номером n-i+1, где n — число букв в алфавите. Ниже даны примеры для латинского, русского и еврейского алфавитов:

Простой в использовании, но и такой же простой в дешифровке.

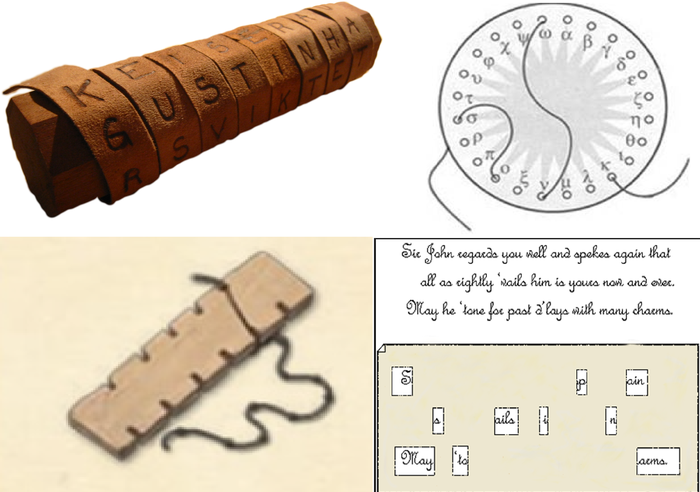

Скитала, также известная как «шифр древней Спарты», также является одним из древнейших известных криптографических устройств.

Бесспорно известно, что скитала использовалась в войне Спарты против Афин в конце V века до н. э. Возможно также, что её упоминают поэты Архилох (VII век до н. э.) и Пиндар, хотя вероятнее, что в их стихах слово «скитала» использовано в своём первичном значении «посох».

Принцип её действия изложили Аполлоний Родосский (середина III века до н. э.) и Плутарх (около 45—125 н. э.), но сохранилось лишь описание последнего.

Скитала представляла собой длинный стержень, на который наматывалась лента из пергамента (или две абсолютно идентичные палки (одна давалась полководцу, вторая оставалась у Совета) с наматываемой корой). На ленту наносился текст вдоль оси скиталы, так, что после разматывания текст становился нечитаемым. Для его восстановления требовалась скитала такого же диаметра.

Считается, что автором способа взлома шифра скиталы является Аристотель, который наматывал ленту на конусообразную палку до тех пор, пока не появлялись читаемые куски текста.

Тоже так себе способ.

А теперь немного расскажу о талантливейшем полководце и выдумщике шифров.

Эней Тактик был одним из самых ранних греческих авторов, писавший об искусстве войны. По видимому он был политическим деятелем и полководцем Аркадийского союза. Происходил из Стимфала.

Согласно Элиану Тактику и Полибию, он написал много трактатов (лат. Hypomnemata) по этой теме. Единственный сохранившийся доныне «Как выжить в осаде» (греч. Περὶ τοῦ πῶς χρὴ). Работа в основном ценна большим количеством исторических иллюстраций. Также в работе содержится описание «книжного шифра» —

передачи информации с помощью малозаметных пометок в тексте книги или документа, например, игольных дырок, проставленных рядом с буквами, которые в сумме образуют исходный текст секретного сообщения.

Данный метод не является шифрованием и относится к стеганографии (способ передачи или хранения информации с учётом сохранения в тайне самого факта такой передачи или хранения).

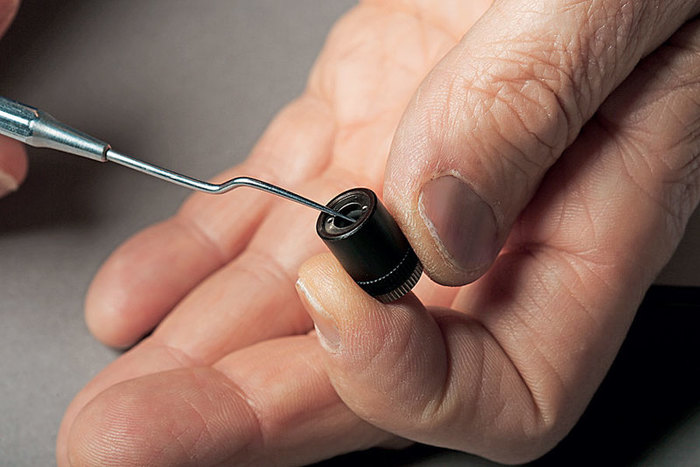

Криптографический инструмент для защиты информации, придуманный Энеем Тактиком в IV веке до н. э. Устройство представляло собой диск диаметром 13—15 см и толщиной 1—2 см с проделанными в нём отверстиями, количество которых равнялось числу букв в алфавите. Каждому отверстию ставилась в соответствие конкретная буква. В центре диска находилась катушка с намотанной на неё ниткой.

Механизм шифрования был очень прост. Для того, чтобы зашифровать послание, необходимо было поочерёдно протягивать свободный конец нити через отверстия, обозначающие буквы исходного незашифрованного сообщения. В итоге, сам диск, с продетой в его отверстия ниткой, и являлся зашифрованным посланием.

Получатель сообщения последовательно вытягивал нить из каждого отверстия, тем самым получал последовательность букв. Но эта последовательность являлась обратной по отношению к исходному сообщению, то есть он читал сообщение наоборот. Допустим исходное сообщение было «Αινειας» (Эней), тогда после дешифрования получатель видел перед собой «ςαιενια». Чтобы прочитать полученное сообщение, требовалось просто читать с конца.

У данного вида защиты информации был один существенный недостаток. Зашифрованное сообщение было доступно к прочтению любому, кто смог завладеть диском (если он, конечно, вообще понимал что это такое, а не какая то деревяшка с нитками). Так как сообщение предавали обычные гонцы, а не воины, Эней предусмотрел возможность быстрого уничтожения передаваемой информации. Для этого было достаточно вытянуть всю нить за один из её концов, либо сломать диск, просто наступив на него. Обычно он ломался в местах шифрующих отверстий, как следствие продетая в них нить спутывалась и прочесть сообщение было невозможно.

Ради Бога простите за изображение, но лучше не нашёл!

Оригинальный шифр замены, основанный на идее Энея. Является усовершенствованной формой диска, который, как мы видели вызывал мало доверия. Один из первых действительно криптографических инструментов, используемый в передаче сообщений, которые представляли особую важность и не должны были быть прочитаны посторонними людьми.

В криптографии линейка Энея представляла собой устройство, имеющее отверстия, количество которых равнялось количеству букв алфавита. Каждое отверстие обозначалось своей буквой; буквы по отверстиям располагались в произвольном порядке. К линейке была прикреплена катушка с намотанной на неё ниткой. Рядом с катушкой имелась прорезь.

При шифровании нить протягивается через начальную прорезь, а затем закручивается до отверстия, соответствующей первой букве шифруемого текста, при этом на нити завязывался узелок в месте прохождения её через отверстие; затем нить возвращалась в прорезь и аналогично зашифровывался весь текст. После окончания шифрования нить извлекалась и передавалась получателю сообщения.

Получатель имея идентичную линейку, протягивал нить через прорезь до отверстий, определяемых узлами, и восстанавливал исходный текст по буквам отверстий. Такой шифр является одним из примеров шифра замены: когда буквы заменяются на расстояния между узелками с учетом прохождения через прорезь.

Ключом шифра являлся порядок расположения букв по отверстиям в линейке. Посторонний, получивший нить (даже имея линейку, но без нанесенных на ней букв, которые могли быть и вразброс), не сможет прочитать передаваемое сообщение.

Без линейки и осведомлённости о расположении букв практически невозможно воссоздать исходное сообщение. К тому же, в случае захвата в плен, нить с сообщением легко уничтожается. В отличии от него, метод шифрования диском Энея предполагает передачу и шифртекст, и ключ к нему, что значительно упрощает расшифровку сообщения.

Поскольку во времена Энея тактики криптоанализа не существовала, техника шифровки линейкой Энея стала первым, не взламываемым криптографическим инструментом.

Стоит упомянуть, что похожие узелковые письма не предназначались для сокрытия информации, а служили в качестве письменности для древних народов.

Или шахматная доска Полибия — оригинальный код простой замены, одна из древнейших систем кодирования, предложенная Полибием (греческий историк, полководец, государственный деятель, III век до н. э.). Данный вид кодирования изначально применялся для греческого алфавита, но затем был распространен на другие языки.

Несмотря на то, что квадрат изначально создавался для кодирования, с его помощью можно успешно шифровать. Для того, чтобы зашифровать текст квадратом Полибия, нужно сделать несколько шагов:

Шаг 1: Формирование таблицы шифрования

К каждому языку отдельно составляется таблица шифрования с одинаковым (не обязательно) количеством пронумерованных строк и столбцов, параметры которой зависят от его мощности (количества букв в алфавите). Берутся два целых числа, произведение которых ближе всего к количеству букв в языке — получаем нужное число строк и столбцов. Затем вписываем в таблицу все буквы алфавита подряд — по одной в каждую клетку. При нехватке клеток можно вписать в одну две буквы (редко употребляющиеся или схожие по употреблению).

Шаг 2: Принцип шифрования

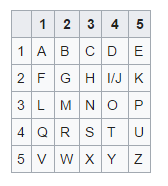

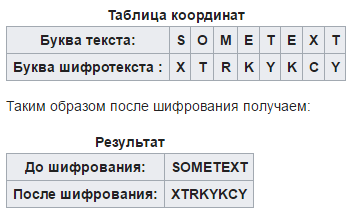

Зашифруем слово «SOMETEXT»:

Для шифрования на квадрате находили букву текста и вставляли в шифровку нижнюю от неё в том же столбце. Если буква была в нижней строке, то брали верхнюю из того же столбца.

Сообщение преобразуется в координаты по квадрату Полибия, координаты записываются вертикально:

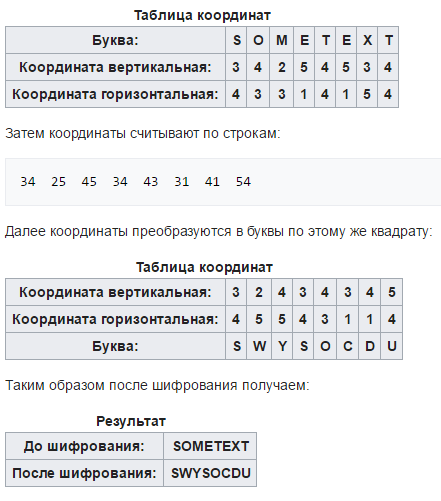

Усложнённый вариант, который заключается в следующем: полученный первичный шифротекст шифруется вторично. При этом он выписывается без разбиения на пары:

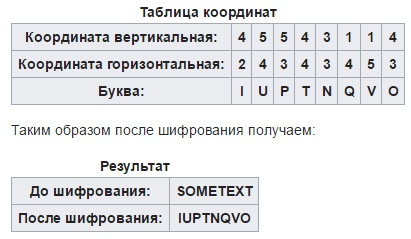

Полученная последовательность цифр сдвигается циклически влево на один шаг (нечетное количество шагов):

Эта последовательность вновь разбивается в группы по два:

42 54 53 44 33 14 15 43

и по таблице заменяется на окончательный шифротекст:

На первый взгляд шифр кажется очень нестойким, но для его реальной оценки следует учитывать два фактора:

-возможность заполнить квадрат Полибия буквами произвольно, а не только строго по алфавиту;

-возможность периодически заменять квадраты.

Тогда анализ предыдущих сообщений ничего не дает, так как к моменту раскрытия шифра он может быть заменен.

Буквы могут вписываться в таблицу в произвольном порядке — заполнение таблицы в этом случае и является ключом. Для латинского алфавита в первую клетку можно вписать одну из 25 букв, во вторую — одну из 24, в третью — одну из 23 и т. д. Получаем максимальное количество ключей для шифра на таблице латинского алфавита:

N=25*24*23*. *2*1=. эм. дофигалион вариантов (для русского ещё больше, а уж для китайского. )

Соответственно для дешифрования сообщения потребуется не только знание алфавита, но и ключа, с помощью которого составлялась таблица шифрования. Но произвольный порядок букв тяжело запомнить, поэтому пользователю шифра необходимо постоянно иметь при себе ключ — квадрат. Появляется опасность тайного ознакомления с ключом посторонних лиц. В качестве компромиссного решения был предложен ключ — пароль. Пароль выписывается без повторов букв в квадрат; в оставшиеся клетки в алфавитном порядке выписываются буквы алфавита, отсутствующие в пароле.

Впрочем, для нынешних техник криптоанализа шифр относительно простой и тем он проще, чем длиннее текст. Известнейшим примером неустойчивости подобного шифра является рассказ Артура Конан Дойля «Пляшущие человечки».

Также известный как шифр сдвига, код Цезаря или сдвиг Цезаря — один из самых простых и наиболее широко известных методов шифрования.

Шифр Цезаря — это вид шифра подстановки, в котором каждый символ в открытом тексте заменяется символом, находящимся на некотором постоянном числе позиций левее или правее него в алфавите. Например, в шифре со сдвигом вправо на 3, А была бы заменена на Г, Б станет Д, и так далее.

Шифр назван в честь римского императора Гая Юлия Цезаря, использовавшего его для секретной переписки со своими генералами.

Как и все моноалфавитные шифры, шифр Цезаря легко взламывается и не имеет почти никакого применения на практике.

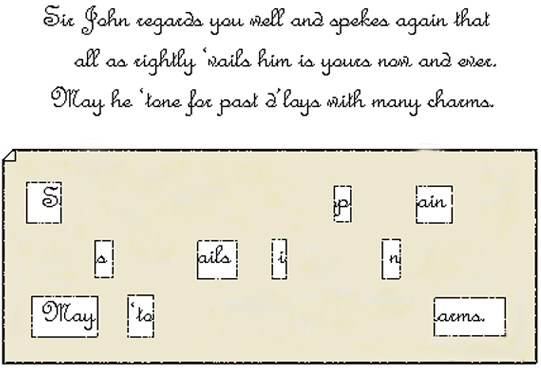

Сэр Джон высоко ценит Вас и снова повторяет, что все, что доступно ему, теперь ваше, навсегда. Может ли он заслужить прощение за свои прежние промедления посредством своего обаяния.

В мае Испания направит свои корабли на войну.

Инструмент шифрования и дешифрования, представляющий собой специальную прямоугольную (в частном случае — квадратную) таблицу-карточку, часть ячеек которой вырезана.

В 1550 году Джероламо Кардано (1501—1576) предложил простую решётку для шифрования сообщений. Он планировал маскировать сообщения под обычное послание, так что в целом они не были полностью похожи на шифрованные. Такое замаскированное сообщение считается примером стеганографии.

Известно, что кардинал Ришельё (1585—1642) был приверженцем решётки Кардано и использовал её в личной и деловой переписке. Образованные жители Европы XVII века были знакомы с игрой слов в литературе, в том числе с акростихом, анаграммой и шифрами.

Решетка содержит отверстия для отдельных символов, а сообщение заполняется набором букв или цифр и представляет собой, очевидно, криптограмму, в то время как Кардано намеревался сделать стеганограмму.

Одна из разновидностей решётки Кардано — вращающаяся решётка или сетка, в основе которой лежит шахматная доска, которая использовалась в конце XVI века. Вращающаяся решётка снова появилась в более сложной форме в конце XIX века, но к этому времени какая-либо связь с Кардано осталась только в названии.

Когда зашифрованное решёткой Кардано произвольной формы сообщение составлено плохо, оно выделяется неестественным языком и постоянно меняющимся стилем. Специалист может попытаться восстановить решётку, если у него имеется несколько экземпляров подозрительных сообщений из переписки. Когда сообщение зашифровано хорошо, его трудно выявить. Даже если специалист считает сообщение подозрительным, зашифрованный текст может содержать любая невинная буква. Поэтому на практике единственное решение — это получить саму решётку.

Чтобы прочитать зашифрованное сообщение, необходимо наложить решётку Кардано на текст нужное число раз и прочитать буквы, расположенные в вырезанных ячейках.

Метод является медленным и в случае шифрования решёткой произвольной формы требует наличия литературных навыков. Но самое главное, что любой шифровальный аппарат может быть утерян, украден или конфискован. Таким образом, потерять одну решётку — значит потерять всю секретную переписку, шифровавшуюся с помощью этой решётки.

Решётка Кардано в своём первоначальном виде более является источником литературного, нежели криптографического интереса. Например, рукопись Войнича, которая могла быть поддельной шифровкой XVI века, возможно, была построена с помощью решётки Кардано, примененной для того, чтобы составить псевдослучайную бессмыслицу из ранее существовавшего текста.

Подписывайтесь, с нами Вы узнаете много разных интересных и познавательных фактов о мировой истории.